OpenSSH存在远程代码执行漏洞(CVE-2024-6387)

分类:行业新闻 时间:2024-07-05 09:59:44 阅读:994

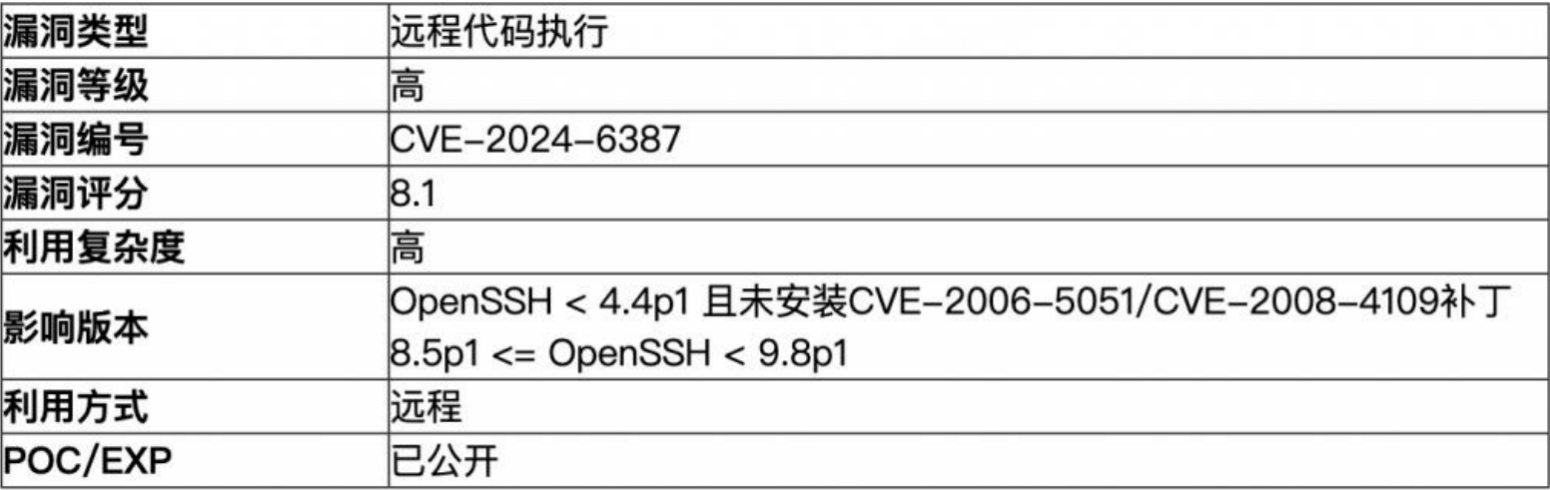

一、漏洞概述

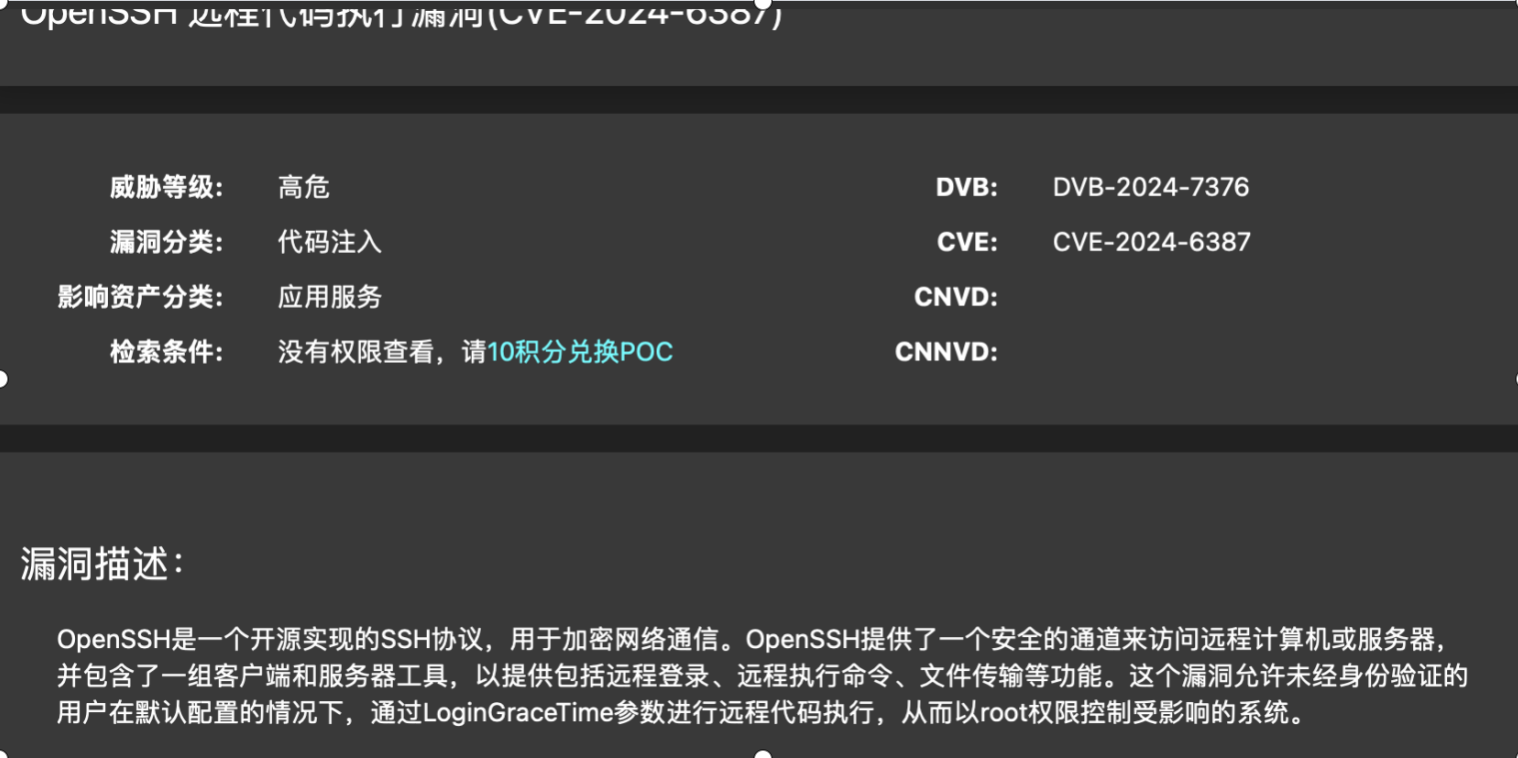

OpenSSH 是一个开源实现的 SSH 协议,用于加密网络通信。OpenSSH 提供了一个安全的通道来访问远程计算机或服务器,并包含了一组客户端和服务器工具,以提供包括远程登录、远程执行命令、文件传输等功能。

CVE-2024-6387 影响使用 glibc 的 Linux 系统,该漏洞被称为 "RegreSSHion"。这个漏洞允许未经身份验证的用户在默认配置的情况下,通过 LoginGraceTime 参数进行远程代码执行,从而以 root 权限控制受影响的系统。

这个漏洞一旦被利用,可能会导致系统全面崩溃,攻击者可以使用最高权限执行任意代码,从而导致系统全面接管、安装恶意软件、篡改数据和创建后门进行持久访问。它可能会促进网络传播,使攻击者可以利用被入侵的系统作为立足点,穿越并利用组织内其他易受攻击的系统。

二、威胁级别

威胁级别:【严重】

三、漏洞影响范围:

影响版本:8.5p1 <= OpenSSH < 9.8p1

安全版本:OpenSSH >= 9.8p1

四、漏洞详情

目前该漏洞利用详情已公开,DayDayPoc 平台收录了该漏洞 poc,访问如下链接可查看漏洞 poc

https://www.ddpoc.com/DVB-2024-7376.html

五、影响范围

根据DayDayMap ( www.daydaymap.com ) 全球网络空间资产测绘平台的数据显示,全球有上亿条资产可能遭受该漏洞的影响。国内风险资产主要分布在香港和北京。

六、解决方案

目前官方已有可更新版本,建议受影响用户升级至最新版本:OpenSSH > 9.8p1