Windows应急响应篇

介绍:

Windows系统作为企业及个人广泛使用的操作系统,面临病毒木马、远控后门、勒索软件等安全威胁时,需通过系统化的应急响应流程快速处置。以下是结合多篇技术文档总结的步骤与工具推荐

一、攻击类型

系统入侵(病毒木马、勒索软件、挖矿程序):表现为CPU/内存异常、进程反复重生、系统文件篡改等

Web入侵(Webshell、主页篡改):通过日志分析异常文件上传或代码注入行为

二、排查步骤

(1)断网(防止进一步入侵)

方法一:打开控制面板——网络和共享中心——更改适配器选项——禁用网络适配器

方法二:拔掉网线(有线连接) or 关闭WIFI(无线连接)

(2)账户安全排查

检查是否存在可疑账户

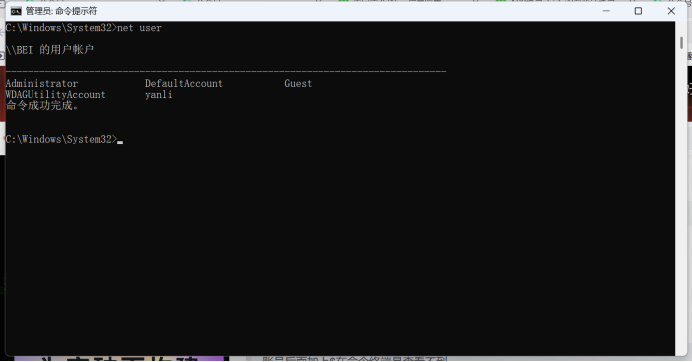

net user #查看所有账户

检查是否存在隐藏账户——访问注册表(比对用户数量)

HKEY_LOCAL_MACHINE\SAM\SAM\Domains\Account\Users #注册表路径

(3)登录日志分析

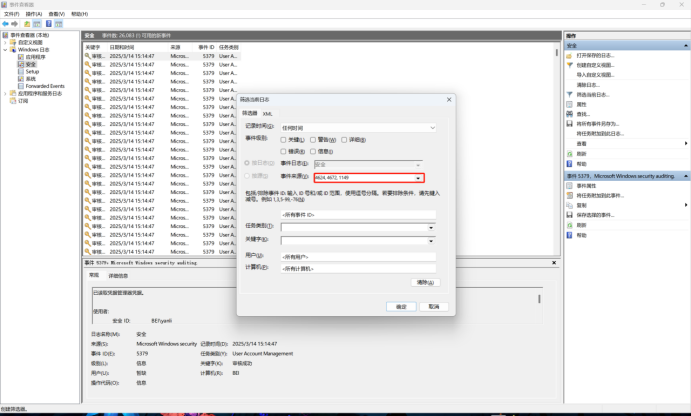

筛选事件查看器中安全日志的事件ID,追踪异常IP

win+r 输入 eventvwr.msc 回车Windows日志 → 安全 → 筛选当前日志 → "事件ID"

事件ID | 作用 |

4624 | 成功登录(包含本地 & 远程登录) |

4625 | 登录失败(包含本地 & 远程登录) |

4672 | 高权限账户登录(如管理员用户登录) |

1149 | 远程桌面登录(RDP)(用于识别黑客远程访问) |

检查登录IP是否为内部网络或可信地址。若某账户在多次4625后出现4624,可能为暴力破解成功,需立即排查。如凌晨或节假日登录,可能为攻击者活动。

(4)进程分析

找出可疑进程,如后门、木马或远程控制程序

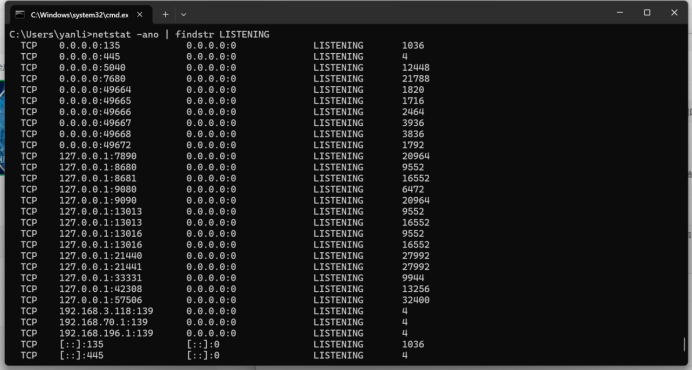

win+r 输入 cmd 回车netstat -ano #查看所有网络连接、网络进程和进程ID(PID)

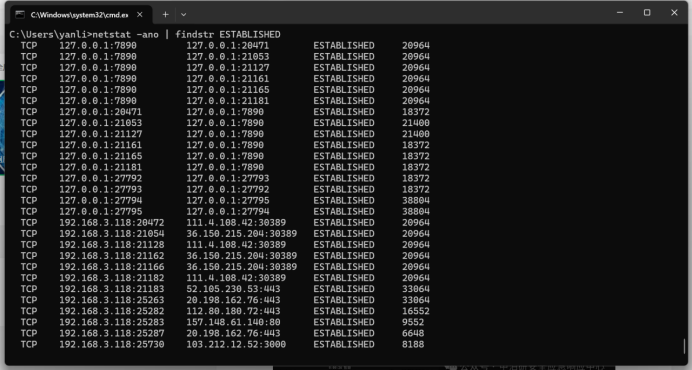

netstat -ano | findstr ESTABLISHED #查看所有已建立连接的网络连接

netstat -ano | findstr LISTENING #查看所有的监听端口

l135、139、445、3389(远程桌面) 这些端口不应对公网开放。

l4444、5555、9001 等端口常被木马或后门程序使用。

win+r 输入 cmd 回车tasklist | findstr [PID] #查询PID进程

tasklist /FI "PID eq [PID]" #查询PID详细信息

wmic process where "ProcessId=[PID]" get ExecutablePath #查询进程路径

taskkill /PID [PID] /F #终止可疑进程

attrib -h -s -r "恶意文件路径" #解除隐藏和只读属性

del /F /Q "恶意文件路径" #删除恶意文件

(5)启动项检查

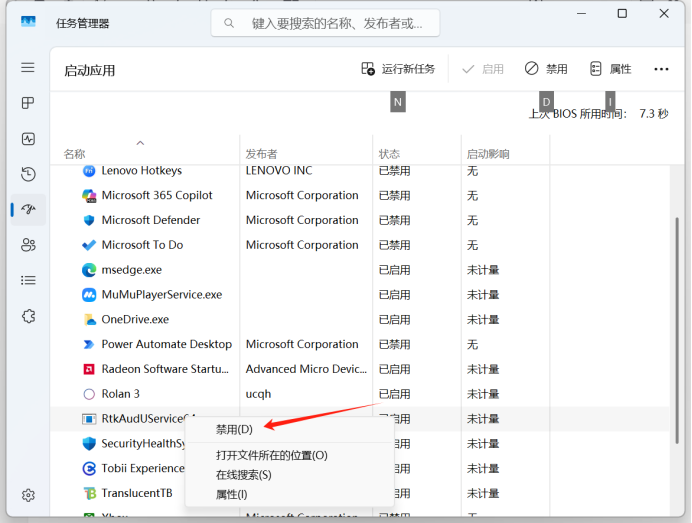

右键点击任务栏 选择 任务管理器

在任务管理器窗口中,切换到 启动 标签页。这里列出了所有在 Windows 启动时自动启动的程序

查找任何你不认识或怀疑是恶意的程序,右键点击它,选择 禁用

禁用项不会删除它们,只会阻止它们在下次启动时自动运行

win + r 输入 taskschd.msc 回车

在任务计划程序中,查看是否有不明或可疑的任务。右键点击并删除任何不明的任务。

三、安全加固建议

1、安装杀毒防护软件,定时查杀(火绒、360安全等安全防护工具)

2、启用安全日志:进入事件查看器,确保安全日志被启用,并配置适当的日志保留策略(例如,保留 30 天的日志)。

3、定期备份系统和数据:可以确保在发生攻击(如勒索病毒攻击)时能够恢复数据。

4、关闭非必要端口

5、加强网络安全意识培训,防止未来类似事件发生。